共计 12510 个字符,预计需要花费 32 分钟才能阅读完成。

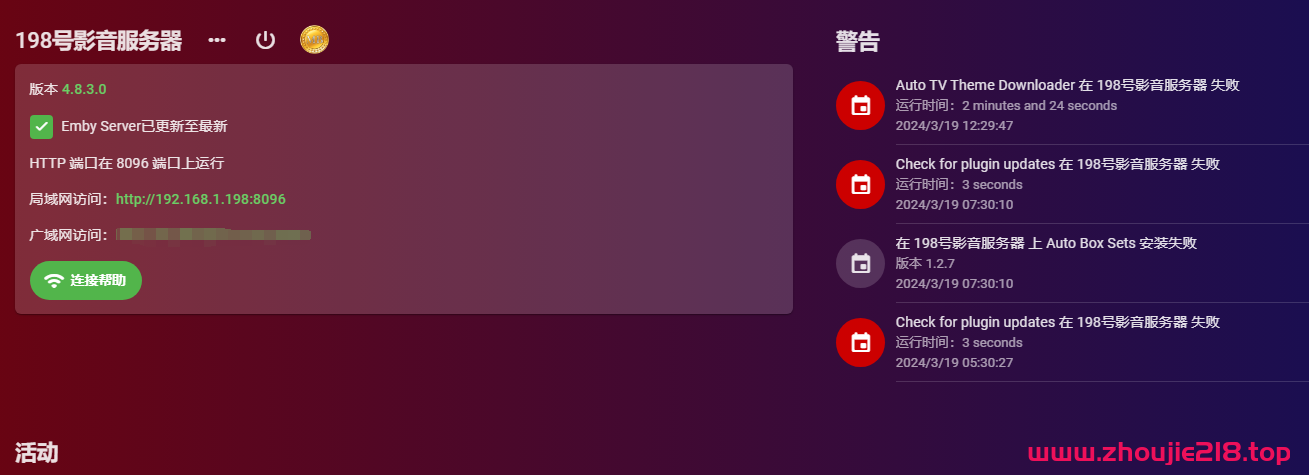

最新最简单方法:支持emby最新4.8.3.0正式版

全端解锁,最新embyTV版,手机版下载:https://www.123pan.com/s/R25A-iWKJH.html

按你想要的方式安装官方版版本,目前最高4.8.3.0(linux,群晖,windows,docker都可以)

解锁文件下载:https://www.123pan.com/s/R25A-tWKJH.html

下载解压文件到embyserver目录中的system里,重启emby服务,进入emby服务端设置,在Premiere Key中随便输入字符确定即可完成本地验证。

注意:如果以前用过伪站等破解方式破解,请备份数据重新安装,还原HOSTS,然后再破解。浏览器缓存可能造成金牌不显示等问题,清缓存或用浏览器隐私模式试试。

Unix/Linux类系统请注意文件权限,可能替换文件后需要设置文件为root用户

linux目录一般在

/opt/emby-server/system/以下教程已过时,用上面简单的方法即可

前不久,我搭建了一个 Emby 服务器使用,使用体验是真 D 好,但是其客户端除 Web 版都受到了不同程度的限制,最为影响的便是只能播放一分钟了吧… 虽然 Web 界面的体验可以说是非常完整,不必客户端差到哪里去,但是一旦涉及到播放之类的体验,Web 客户端显得很弱鸡。

我使用搭载 iOS13.3 的 iPhoneXR,在 Safari 与 AppStore 下载到的 Emby 客户端同时播放一份 4K H264 的视频,根据播放统计信息,Web 客户端居然因为分辨率不匹配导致转码了 (这里的转码可都是在服务器上的) 并且 ASS 字幕也很卡。而客户端就丝滑如 defu。

那为什么不用客户端呢?客户端全家桶要钱的啊!!而且还不便宜,我为什么不去开大会员呢???由此想对客户端下手。

1 月 19 日更新:已经修正了多处问题,并且已经测试 iOS 客户端可正常使用

2 月 13 日更新:由于顺带给朋友整了一下,稍微弄了一个适合小白的引导页,当然了,没有自己服务器 / 不会 / 懒的,也可以让我喝杯奶茶然后我帮你直接用我服务器上的。

你也可以另外让我帮你搭建,这样你可以直接在局域网内享受。

但同时暂时没条件测试长久不连接服务器多久会掉激活的问题,目前一直稳定。

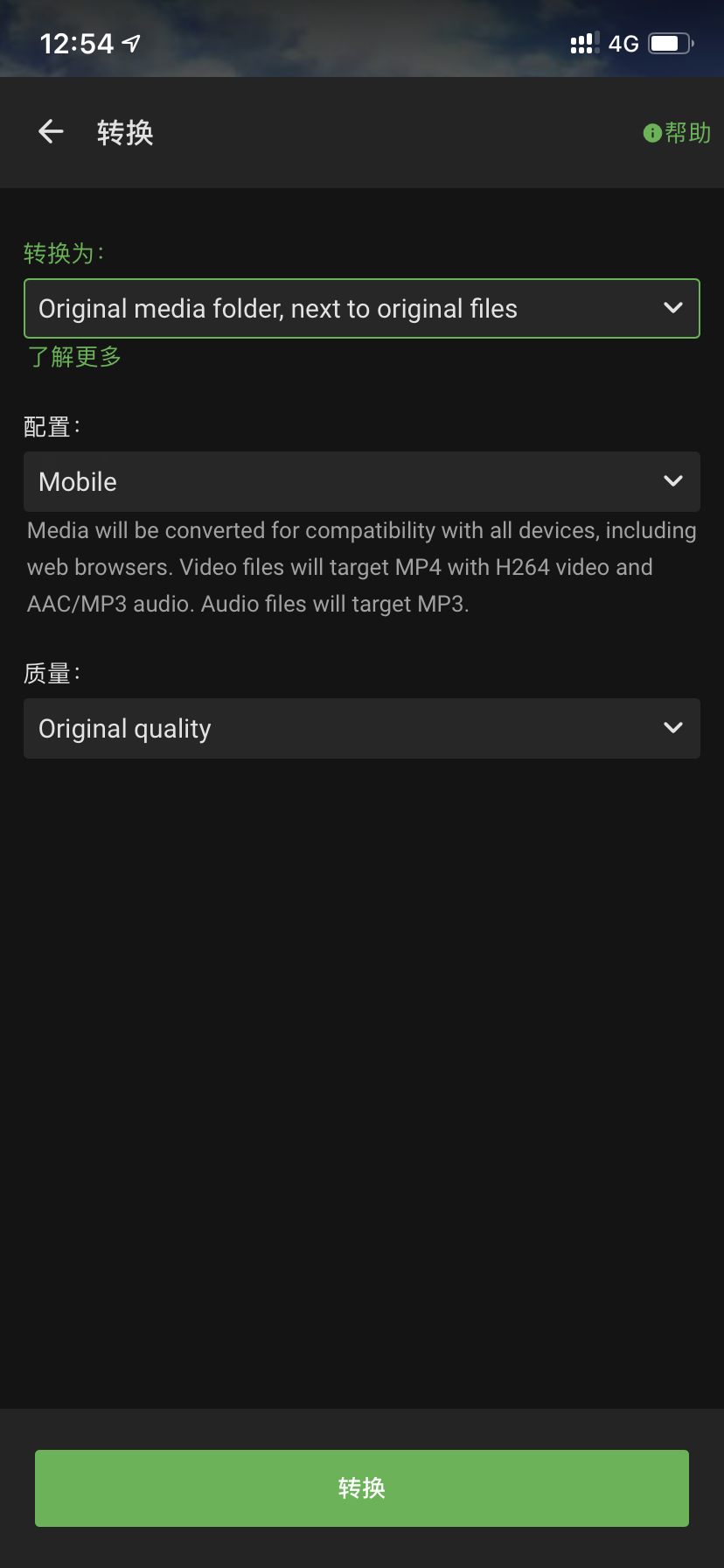

4 月 4 日更新:补上了几处 api 端口,现在我敢说完美激活!包括转码,电视直播,转换,下载功能在内均可使用。

这篇文章也由白嫖一下Emby的客户端们可以改为白嫖一下Emby了,测试版本4.4.1.0

4 月 21 日更新:经过一段时间的调试,我已经将其做成公开服务向公众提供服务 https://mba.mvnas.com 该教程仍然接受维护。

使用工具抓包,发现 Emby 客户端访问了一个外部站点 mb3admin.com 会请求一些东西,然后返回了:

{

"message" : "Device Not Registered",

"cacheExpirationDays" : 7,

"resultCode" : "NOTREG"

}这里应该就是判断客户端是否被授权的响应了。值得注意的是,客户端的请求带上了服务器 ID、客户端 ID 等其他客户端信息。这令我想起了之前参阅 Emby Premiere 规则时看到的,单个 Key 至多支持 25 台设备,我之前看到网上有不少 Emby 合车的人,但是他们都是 10 人车,我还纳闷为啥不 25 人车?(顺便一提,Emby Premiere 永久价格大概是 815 块大洋。) 如果是按照客户端来计算激活设备的话,并且还要算上服务器激活一台的话,那么 10 人车每个人只能享受 2 台设备的样子?(一台服务器,一个手机) 那客户端发过去的设备 ID 是随机的,我刷个机或者怎么样就变一个 id,这 25 台设备还不是一下自就造完了…

回到正题,后来查阅资料,也着手分析了一下 Emby 的 Windows 版本 (是个 Electron 应用),我们只需要让客户端请求后得到如下返回:

{

"cacheExpirationDays": 7,

"message": "Device Valid",

"resultCode": "GOOD",

}即可。既然不方便对客户端下手,那我们来搭建一个伪站吧。

据自己测试,客户端会缓存授权信息,猜测应该和 cacheExpirationDays 有关,也许和 KMS 一样的操作,我现在设置成 365 了。。。不过经测试,激活一次后使用流量可正常使用:

[

经过整理,emby 每次激活会访问:

/admin/service/registration/validate

/admin/service/registration/getStatus

/admin/service/registration/validateDevice一些准备

你只需要一个能访问的 Web 服务器就行,本文使用 Nginx

一个装有 OpenSSL 的设备,当然你也可以不用

Emby 客户端,其实这个你不要也可以 (逃

建立一个站点

新建一个域名为 mb3admin.com 的站点就行,

你的服务端,客户端都要能够正常访问伪站。

然后只需要配置伪静态。Apache 服务器请自行寻找相关资料,目的就是直接让 Nginx 返回我们需要的 JSON

这里我提供我写的伪静态,如果你有更好的…

location /admin/service/registration/validateDevice {

default_type application/json;

return 200 '{"cacheExpirationDays": 7,"message": "Device Valid","resultCode": "GOOD"}';

}

location /admin/service/registration/validate {

default_type application/json;

return 200 '{"featId":"","registered":true,"expDate":"2099-01-01","key":""}';

}

location /admin/service/registration/getStatus {

default_type application/json;

return 200 '{"deviceStatus":"","planType":"","subscriptions":{}}';

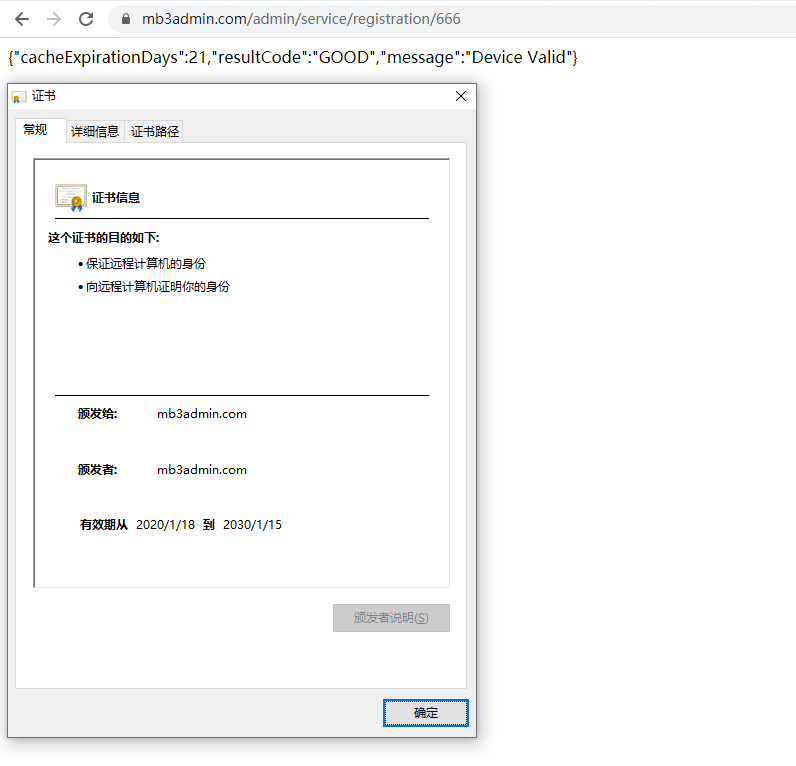

}保存后,到浏览器内测试访问一下 https://mb3admin.com/admin/service/registration/validateDevice

正常返回我们要的 json 即成功。

签发证书

这里我会详细介绍如何签发自己的证书,当然你可以跳过这一步,直接到文件末尾下载我生成好的证书。

这里我提供三种方法,前一种是自己动手,第二种是超级省事,翻到文章末尾是粘贴复制 (逃

使用 OpenSSL 进行签发

生成 CA 请求并签名

使用命令 openssl req -x509 -new -nodes -key ca.key -days 3650 -subj "/C=JP/ST=Japan/L=Japan/O=Emby/CN=mb3admin.com" -out ca.pem

一步到位。

这样就会在当前路径下签出一张 CA 证书与 CA 密钥,如果懂一点点的话可以按需要修改其中的参数。

请求服务器证书

使用命令 openssl req -newkey rsa:2048 -days 824 -nodes -keyout ssl.key -subj "/C=JP/ST=Japan/L=Japan/O=Emby/CN=mb3admin.com" -out ssl.csr

然后

构建 CA 机构结构

使用命令 mkdir -p /etc/pki/CA;mkdir -p /etc/pki/CA/newcerts;touch /etc/pki/CA/index.txt;mkdir /etc/pki/CA/private;echo 01 > /etc/pki/CA/serial

即可一键构建好 CA 机构,然后将 CA 的证书和密钥添加到机构中:

cp ca.pem /etc/pki/CA/cacert.pem;cp ca.key /etc/pki/CA/private/cakey.pem

自定义证书用途

此时如果直接签发,会发现不仅没有 DNS 备选名称而且证书用途是无这样会导致 Chrome 以及大部分现代浏览器不信任。

新建一个 http.ext 文件,里头写上:

keyUsage = nonRepudiation, digitalSignature, keyEncipherment

extendedKeyUsage = serverAuth, clientAuth

subjectAltName=@SubjectAlternativeName

[ SubjectAlternativeName ]

DNS.1=mb3admin.com

DNS.2=*.mb3admin.com签发证书!

执行 openssl ca -extfile http.ext -in ssl.csr -out ssl.pem

回答两个 y 即可发现当前目录下已经签出了 ssl.pem

使用网上的工具一键签发

因为对 OpenSSL 了解不深,一些自定义项根本不知道写啥,为此搜索了一圈,发现了这个宝藏站点:国密线上证书签发

打开后,按照这样填写:

[

一个是加密算法选 RSA, 密钥长度至少选 2048, 然后除主题名称要按我这个写之外其他的按照规则随意填写。点开高级选项:

[

主题备用名称照我这样填写,记得 DNS 与数字直接有一个.。按照图这样勾选两处用途。然后勾选自动包含CA证书链,最后是证书有效天数,写 824 天即可。

配置证书

在 Web 服务器中为站点部署好 ssl.key 与 ssl.pem 作为密钥与 SSL 证书即可。如果是国密生成出来的就是 mb3admin.com.key.pem 和 mb3admin.com.cert.pem。

国密证书请下载刚刚生成页面中提到的根证书也可以前往本文最后获取国密的 CA 证书,然后按照下面的方法使用。如果你是 OpenSSL 命令生成的:

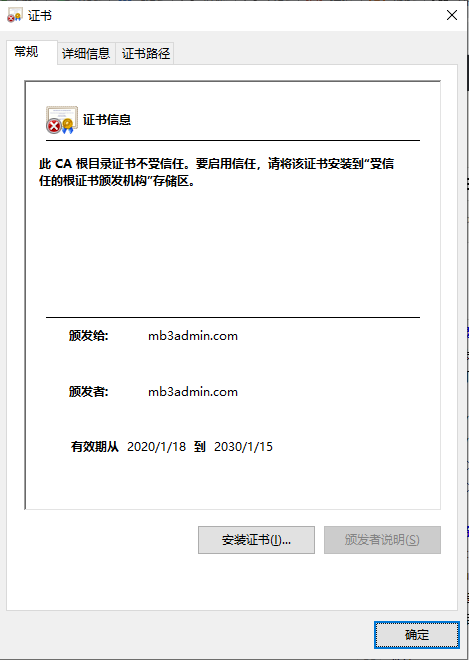

把 ca.pem 中的内容写入到本地计算机新建的一个 ca.crt 文件中,双击打开:

[

选择安装证书,根据需求选择安装位置,然后第三步,

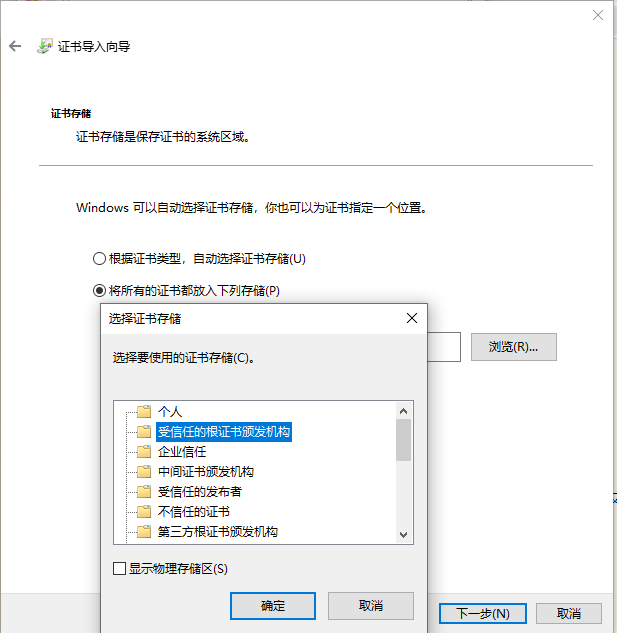

[

选择将所有证书都放入下列存储,单击浏览,选择受信任的根证书颁发机构然后下一步下一步

导入完成后,我们在浏览器中访问 https://mb3admin.com/admin/service/registration/666

[

It’s works!

如果还是报错,尝试重启浏览器,清理缓存等步骤。

添加头部

Nginx 服务器请直接在网站的配置文件中加入:

add_header Access-Control-Allow-Origin *;

add_header Access-Control-Allow-Headers *;

add_header Access-Control-Allow-Method *;

add_header Access-Control-Allow-Credentials true;避免部分地方有跨域的问题。

尝试一下

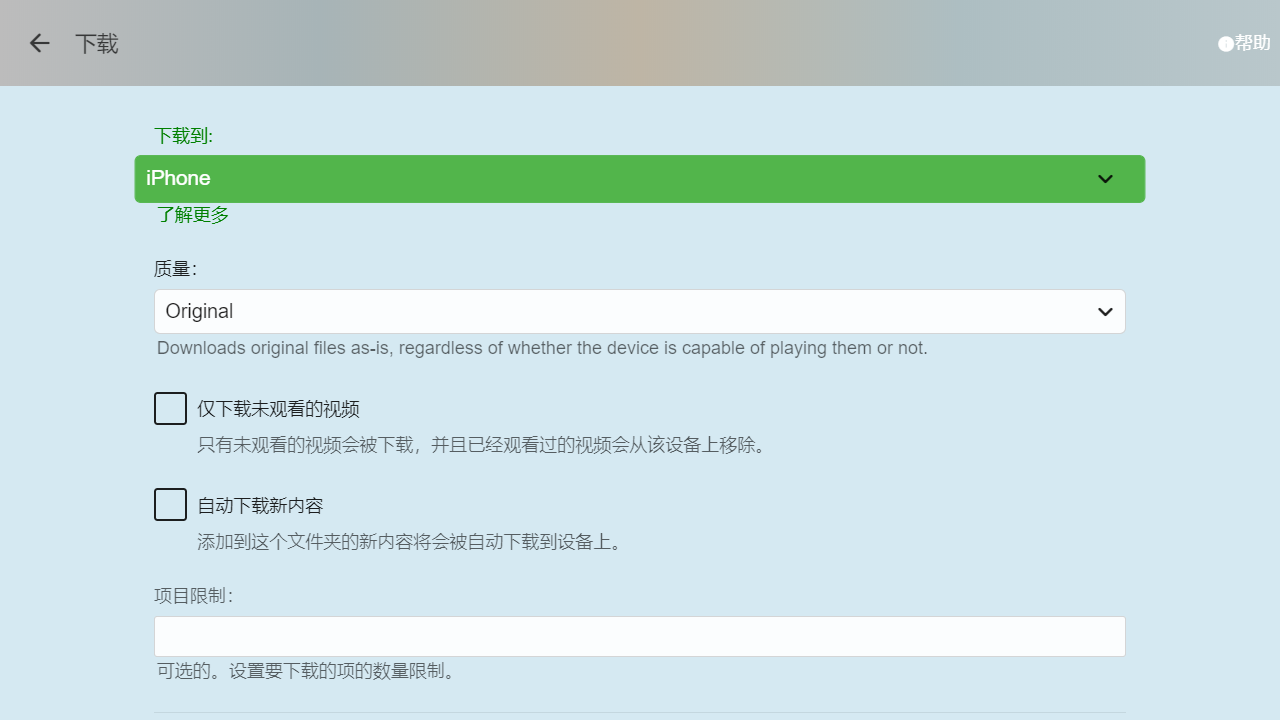

打开 Emby Windows 客户端,

[

能使用下载到功能,并且能直接修改主题

并且播放也正常。iOS 设备也全部正常!

在 Linux 下配置证书

经测试,共两处需要配置

/opt/emby-server/etc/ssl/certs/ca-certificates.crt

/etc/pki/tls/certs/ca-bundle.crt第一处是 emby 的 c# 环境自带的信任列表,这个我找了很久。第二处是 linux 系统的信任列表。本来是没打算写的,因为在我服务器上修改系统的信任列表直接可用 (CentOS8) 但是多方测试发现在 CentOS7 下会出现证书信任问题,但是 curl 可以正常请求。就考虑到是 C# 类似 java 一样,本身有信任列表。

在 emby 的目录翻找,运气好找到了这个文件。只需要把根证书添加在结尾即可。

Windows 下可以不用管,是直接跟系统信任的。

可能有人注意到了,为什么服务器证书只能写 824 天?

这里要感谢 V2ex 的网友。之前证书在 Windows 完全正常,但是在 iOS 设备上就是提示非私人链接,逐询问万能的网友。这里了解了一份苹果官方文件感兴趣的可以点开看看,对证书做了一些要求,故保全,使用 825-1 天。

国密 CA 证书

-----BEGIN CERTIFICATE-----

MIIDsDCCApigAwIBAgIJAMjrH5w5KmnFMA0GCSqGSIb3DQEBCwUAMGgxCzAJBgNV

BAYTAkNOMRAwDgYDVQQIDAdCZWlqaW5nMRAwDgYDVQQHDAdIYWlEaWFuMRMwEQYD

VQQKDApHTUNlcnQub3JnMSAwHgYDVQQDDBdHTUNlcnQgUlNBIFJvb3QgQ0EgLSAw

MTAeFw0xOTEwMjQxMjM3NDRaFw0zOTA3MTExMjM3NDRaMGgxCzAJBgNVBAYTAkNO

MRAwDgYDVQQIDAdCZWlqaW5nMRAwDgYDVQQHDAdIYWlEaWFuMRMwEQYDVQQKDApH

TUNlcnQub3JnMSAwHgYDVQQDDBdHTUNlcnQgUlNBIFJvb3QgQ0EgLSAwMTCCASIw

DQYJKoZIhvcNAQEBBQADggEPADCCAQoCggEBANCpZk/j4CIM2o2IiZHTsQA10LTN

fD/dV//kyn9QXQwpRpcgTLuYassucaDSvkS56+p7jRKMgD9ZnE4QNf3Ay/UEACYG

UH7OubZtigxJpLjS69dHfy3yqt8GSOKsfFu6VZ//QphFGw4NkkCYngOuxhmV7WU0

xNasollGGuzjBmp46/bev8aomkI33OxSXWna3oCn3BSScgkoyWJTNN1+EwCZANO3

FeKUyPMGOhi49QlV4OyUgCfGlFqhAGZAT/PMo8oPwwmyHrlyn+jqin7+qKVF9loc

Nle9YyBi7eZkDbSoAUOg2WFaDDRrPhUnNU+l2TqCP+uCgyxU74Lphj00v00CAwEA

AaNdMFswHQYDVR0OBBYEFJon65yAk8sN6cM90Wp6HOKxnzjpMB8GA1UdIwQYMBaA

FJon65yAk8sN6cM90Wp6HOKxnzjpMAwGA1UdEwQFMAMBAf8wCwYDVR0PBAQDAgEG

MA0GCSqGSIb3DQEBCwUAA4IBAQBcoJlabv5wgUj6tgbb3gUVYHKlQWr2aaPWg1Vs

ru5ExyPcEhyQ2XM5AdnOMjKiTikyPYwk1/K1tJSNN5AmCfdofWr4m074s+Rf/i+h

dBuh2vjZee9L/NV2ZRcxpwp9e561+JBXoHvZ0JHDBGQ0WYsJ+m9fRxCR12oIVWWv

SAjbyetRRO+oTvi3dX2OQUgJhflS4/cxQblYxgL5nMIa+MVamXUNNfwEk3TZh4K/

NgtQY5KraEUU7bCkbbKdX2r+njobTQpbBV8uZ/JwsNghx4gfB+3QrteVfceQ+ip+

CpEU9X3JD9WkxEVFKBa0Q+TllSny07of0cWmRuwZlLUruBJD

-----END CERTIFICATE-----有效期至 2022-4-27 日的证书

-----BEGIN CERTIFICATE-----

MIIEJjCCAw6gAwIBAgIJAL0OjFdDMG1wMA0GCSqGSIb3DQEBCwUAMGgxCzAJBgNV

BAYTAkNOMRAwDgYDVQQIDAdCZWlqaW5nMRAwDgYDVQQHDAdIYWlEaWFuMRMwEQYD

VQQKDApHTUNlcnQub3JnMSAwHgYDVQQDDBdHTUNlcnQgUlNBIFJvb3QgQ0EgLSAw

MTAeFw0yMDAxMTkwMjM4MTZaFw0yMjA0MjIwMjM4MTZaMGYxCzAJBgNVBAYTAlVT

MRAwDgYDVQQIDAdOZXdZb3JrMRAwDgYDVQQHDAdOZXdZb3JrMQ0wCwYDVQQKDARF

bWJ5MQ0wCwYDVQQLDARFbWJ5MRUwEwYDVQQDDAxtYjNhZG1pbi5jb20wggEiMA0G

CSqGSIb3DQEBAQUAA4IBDwAwggEKAoIBAQDL6gFZqwRuFBWNyoKUhJg1x5XedQ6Q

Z9sF6Yaw08o8Ggsa9bz6cz7wdrAGZy6DBrBjpgakXoeuISokXBTKb4qvDA3khXzJ

saqTI48tgSP5eNklvW33Fc2Cib4dh70IyS6coEbMkVcGQ+wvmh9gzU5puvoKeJMj

bt8ENGumuxeyJjss7KwzytJxrUO25cbLb7g4ai93f/08rsumbO4WSs/SD8jA2zs1

iHqYnRfdBEQfWqxquyp7npKTa6ahRDeV8FsE/iXod9OEcauNaQiFOUI1lq7aRniA

9Wuyn329OY7cOiqlVVL9COAm5qx42jOg4EnoblrzDXBk+9TkNuMjpVPdAgMBAAGj

gdQwgdEwDAYDVR0TAQH/BAIwADALBgNVHQ8EBAMCBLAwHQYDVR0lBBYwFAYIKwYB

BQUHAwEGCCsGAQUFBwMCMCwGCWCGSAGG+EIBDQQfFh1HTUNlcnQub3JnIFNpZ25l

ZCBDZXJ0aWZpY2F0ZTAdBgNVHQ4EFgQUcWmpD/64Jwv/b0MXdNG8Sr50NFAwHwYD

VR0jBBgwFoAUmifrnICTyw3pwz3Ranoc4rGfOOkwJwYDVR0RBCAwHoIMbWIzYWRt

aW4uY29tgg4qLm1iM2FkbWluLmNvbTANBgkqhkiG9w0BAQsFAAOCAQEAbvBR5CLd

AhoLh2J1P1Jo5Z/rSXoWTmNZ/652NZFe52FTwsSmQNN2+5F01Dm2QL4t5en8tzrB

klfFpWVvAj4McZBWh2J3zyFTeEbvPacEkljsYvYA7I0saYhcvusyZ5ATATxi0GB9

e9WrtWJ6gt5Beb9E3VhNi/V65pvYxImfUN0z9EKNgz8ZQXNZvgTnUOY63iGEoGhq

YuxAFU9ddOEacrCGxwSZNT6rxX9EPyqQ53lI2iAuE7GTQkO1n4WqoZ07f+1z2JHP

VoLvrXmuELAweXfyxJ8qp3L0AjB+FYmjOUCLWoNkRrWyRioW2WXtei58kpnp+mfB

bOt7M57SS/HV9Q==

-----END CERTIFICATE-----

-----BEGIN CERTIFICATE-----

MIIDsDCCApigAwIBAgIJAMjrH5w5KmnFMA0GCSqGSIb3DQEBCwUAMGgxCzAJBgNV

BAYTAkNOMRAwDgYDVQQIDAdCZWlqaW5nMRAwDgYDVQQHDAdIYWlEaWFuMRMwEQYD

VQQKDApHTUNlcnQub3JnMSAwHgYDVQQDDBdHTUNlcnQgUlNBIFJvb3QgQ0EgLSAw

MTAeFw0xOTEwMjQxMjM3NDRaFw0zOTA3MTExMjM3NDRaMGgxCzAJBgNVBAYTAkNO

MRAwDgYDVQQIDAdCZWlqaW5nMRAwDgYDVQQHDAdIYWlEaWFuMRMwEQYDVQQKDApH

TUNlcnQub3JnMSAwHgYDVQQDDBdHTUNlcnQgUlNBIFJvb3QgQ0EgLSAwMTCCASIw

DQYJKoZIhvcNAQEBBQADggEPADCCAQoCggEBANCpZk/j4CIM2o2IiZHTsQA10LTN

fD/dV//kyn9QXQwpRpcgTLuYassucaDSvkS56+p7jRKMgD9ZnE4QNf3Ay/UEACYG

UH7OubZtigxJpLjS69dHfy3yqt8GSOKsfFu6VZ//QphFGw4NkkCYngOuxhmV7WU0

xNasollGGuzjBmp46/bev8aomkI33OxSXWna3oCn3BSScgkoyWJTNN1+EwCZANO3

FeKUyPMGOhi49QlV4OyUgCfGlFqhAGZAT/PMo8oPwwmyHrlyn+jqin7+qKVF9loc

Nle9YyBi7eZkDbSoAUOg2WFaDDRrPhUnNU+l2TqCP+uCgyxU74Lphj00v00CAwEA

AaNdMFswHQYDVR0OBBYEFJon65yAk8sN6cM90Wp6HOKxnzjpMB8GA1UdIwQYMBaA

FJon65yAk8sN6cM90Wp6HOKxnzjpMAwGA1UdEwQFMAMBAf8wCwYDVR0PBAQDAgEG

MA0GCSqGSIb3DQEBCwUAA4IBAQBcoJlabv5wgUj6tgbb3gUVYHKlQWr2aaPWg1Vs

ru5ExyPcEhyQ2XM5AdnOMjKiTikyPYwk1/K1tJSNN5AmCfdofWr4m074s+Rf/i+h

dBuh2vjZee9L/NV2ZRcxpwp9e561+JBXoHvZ0JHDBGQ0WYsJ+m9fRxCR12oIVWWv

SAjbyetRRO+oTvi3dX2OQUgJhflS4/cxQblYxgL5nMIa+MVamXUNNfwEk3TZh4K/

NgtQY5KraEUU7bCkbbKdX2r+njobTQpbBV8uZ/JwsNghx4gfB+3QrteVfceQ+ip+

CpEU9X3JD9WkxEVFKBa0Q+TllSny07of0cWmRuwZlLUruBJD

-----END CERTIFICATE-----对应密钥

-----BEGIN RSA PRIVATE KEY-----

MIIEowIBAAKCAQEAy+oBWasEbhQVjcqClISYNceV3nUOkGfbBemGsNPKPBoLGvW8

+nM+8HawBmcugwawY6YGpF6HriEqJFwUym+KrwwN5IV8ybGqkyOPLYEj+XjZJb1t

9xXNgom+HYe9CMkunKBGzJFXBkPsL5ofYM1Oabr6CniTI27fBDRrprsXsiY7LOys

M8rSca1DtuXGy2+4OGovd3/9PK7LpmzuFkrP0g/IwNs7NYh6mJ0X3QREH1qsarsq

e56Sk2umoUQ3lfBbBP4l6HfThHGrjWkIhTlCNZau2kZ4gPVrsp99vTmO3DoqpVVS

/QjgJuaseNozoOBJ6G5a8w1wZPvU5DbjI6VT3QIDAQABAoIBAQCQm2ZRvKHrnnqa

jx6DTHTUzrFNjR3C8qO0UaOfCtLERIPTnqlhwxDDXqf+InYtnTTBth/HuPHnXsWP

+20TEn77HEVN5gxUzJX2uqTy1D460KTNysSNEP0osZ4NOxGnhWR01oTe1cMtQkXg

jB/seiw9dseTXWabHikxxisBlnR7dLQ3jn9Wrb4ynSW8IdebUxOl9+jCJpSwZ3zE

TmPiLamOQYiVHBwROI/0ooXi8XgcfHZ5k0o7CaYYGJBMvePTUPA0B7eCM7FJnlpn

pKi4Z7nllhn+1GOEnCcY+BNymrugSPfFF9amOdsZWODlf1s4aX6nmY1FFcoROqKw

UKq3QBvRAoGBAPdMxXJqwFt4PgFL06k9c/A91/UsCWLN9nS6EIvTyjGIPVm/cAe3

a8qm/jTuqJnYQjnUC1sVgF/Gl+fTMLEJR3GH0Ht/P1U142Q8BstNdphC3NrhQQZQ

O1PWoBmY61J4LNY3L/yF25BC2l3HeyyMTs5tdNYSbAMhk2hBU/tnzsJPAoGBANMW

fk5E+EhlF0IaTPHVwHltAyzdi38u9LmnW8mzdNquUahone+2UICLZX+7Iprum7mn

y+zYEppYUx1+vvAwwahavc6qpARCcI5c6X848p3jkTlGV/I9a2/8FQDNhzNc3bdp

oZrHMpe47gs8tKpeBZ9ul1BQhMnqvmWoWqMfspgTAoGAWPhbyNAzKDVYSWsYWTjs

ry/wtBoFvnBPDKusLEIj6jITsGg5S+1ncF8n8a8zJTYyjU+GTlyr9Mkj+Zl3WRn3

hBbSoLuk82kRyAv4fcf+tMTJZE3J8RWIYp9CtjLX5rGpn9/2+ajG113V5gtQezR3

XbjvYdz60x2PRODL8BTmw+0CgYAoFYRknoo7TR8OiWoFHl8Pb9kDgwqDW0pTmuk+

MxrEkAenoD4lkAxXbKEYkVOv8hGWPrvlvN5DevRFjJT7jXao3ppejV7aBDfVgOVC

KHFB9D3Wj3oR4QHu4QKoBV9gLIlZ0/BBMQR1dUOW1K9GDtaogNqxAKlGopIHQeH8

Sf+jCwKBgFAchqkHN46JPnMu2yogPVPC6loIL2TVxHpD4SUIpB8M6fL82F8pyXJD

bLHYF5DtOIBJ/vB3IiDkgw4SBCROTFyYNiC+Y3ZV4Xd6abCy9q+uB70j125zF7l/

uWuf0rneucrmFfMd14+Gjgd+jfYlLOp8D9vwQHJQ8UEVlnA9Sarl

-----END RSA PRIVATE KEY-----自己使用记录

重载web服务

sudo nginx -s reload

"/usr/local/etc/nginx/conf.d/e654476f-4b11-4292-af92-198c0c3030eb/user.conf" 伪静态

192.168.1.158 mb3admin.com

您好,请问一下embysever\system这个目录在什么地方呢?我在群晖用docker搭了一个server,但是里面没有system这个目录,自己建一个目录把解锁文件放进去也没用。